| Wie lassen sich mit moderner SSO-Authentifizierungslösung die Computer- und Netzwerksicherheit erhöhen und Cyberrisiken reduzieren? Das Whit...

Mehr zu Sicherheit (39)

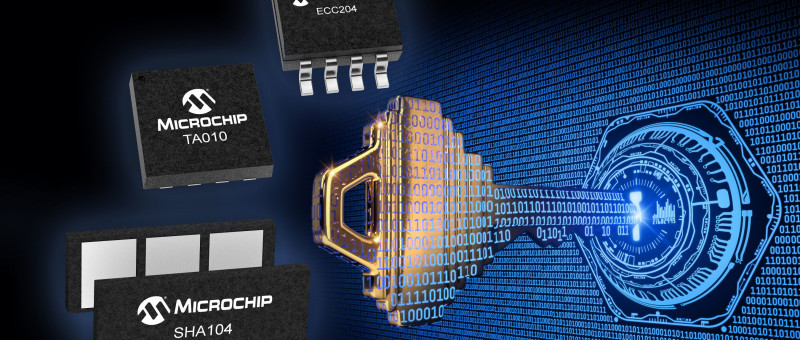

| [gesponsert] Sechs neue sicherheitsorientierte Bausteine optimieren und skalieren Embedded-Sicherheit in zahlreichen Branchen darunter IoT,...

| Interessieren Sie sich für Spionage und Sicherheit? Mach mit beim Elektor-Spionage-Wettbewerb! Lesen Sie das Buch von Luka Matic aufmerksam...

| Suchen Sie ein gutes Buch, das Sie durch die Weihnachtszeit bringt? Wie wäre es mit dem “Handbook on DIY Electronic Security and Espionage”?...

| If you are interested in espionage and security, you may like to participate in our Spy Contest! Analyze my book, find (better) answers/solu...

| Microchip schützt FPGA-basierte Designs mit dem ersten Tool, das die größte Bedrohung der Systemsicherheit vor Ort bekämpft.

| Wenn ein Raspberry Pi einen wichtigen Prozess steuert oder eine Maschine, die nur von autorisierten Personen gestartet werden darf, sollte m...

| Das Schöne an einer SD-Karte ist, dass sie einen einfachen Zugriff auf Daten ermöglicht. Der Inhalt einer Karte lässt sich auf Laptops, PCs...

| Wenn Ihre Kreditkarte vor kurzem abgelaufen (oder durch Überschreiten des Limits gestorben) ist, dann ist das die ideale Gelegenheit, sie ko...

| In diesen turbulenten Zeiten ist es oft schwierig, mit den aktuellen Entwicklungen der Elektronikindustrie Schritt zu halten. Elektor inform...