| Eine Cloud ist eine moderne Lösung zum Speichern und Freigeben sowie zum Zugriff auf Ihre Dateien von jedem Computer der Welt aus. Da es ber...

Mehr zu Sicherheit (39)

| Von Remote-Cyberangriffen bis hin zur Herstellung gefälschter Produkte treten Bedrohungen auf, die weit verbreitet sind und alle Branchen be...

| Für wenig Geld kann man mit dem GT-521F52 einen Mikrocontroller, Arduino, Raspberry Pi, Computer oder etwas Anderes mit einem Fingerabdrucks...

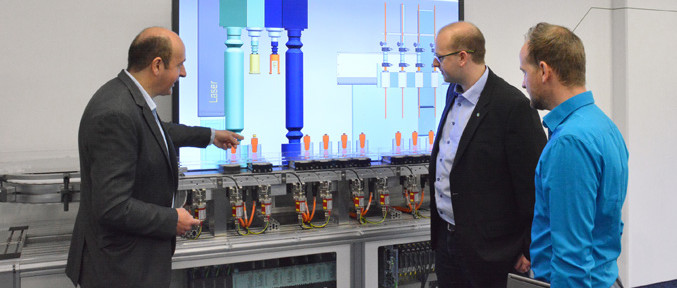

| Welche Chancen die Digitalisierung für produzierende Unternehmen bietet und wo die Herausforderungen für die Umsetzung liegen, steht im Mitt...

| Eigentlich ist die Sache schon fast vorbei: Über das letzte Wochenende gelang es der Ransomware WannaCry, etwa 250.000 PCs weltweit zu infiz...

| Hajime nennt sich eine Malware – genauer ein Wurm – die momentan Tausende von mit dem Internet verbundenen Geräte infiziert. Bevorzugte Opfe...

| Mit erwarteten 500 Milliarden vernetzten Geräten im Jahre 2022 kann man das Thema Sicherheit nicht weiter ignorieren, meinte Prof. Frank Fit...

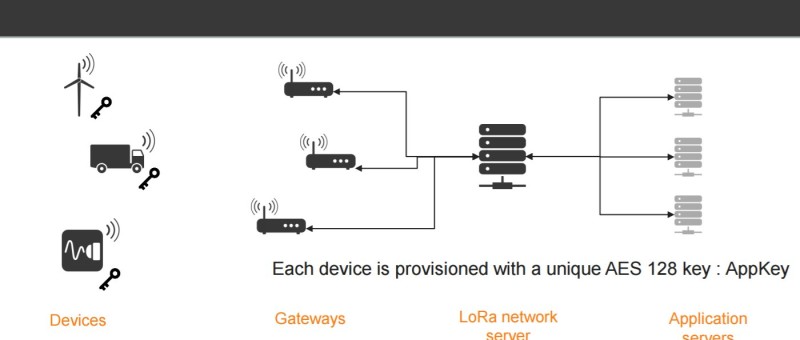

| Laut bestimmten Dokumenten des LoRa Consortiums nutzt LoRaWAN den Algorithmus AES 128 zur Verschlüsselung. Der französische Sicherheitsspezi...

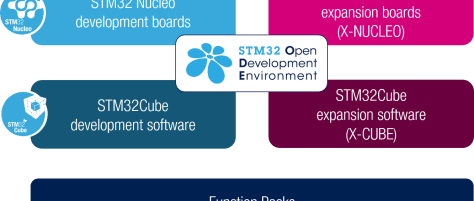

| STMicroelectronics has successfully certified its cryptographic library for STM32 microcontrollers according to the US Cryptographic Algorit...

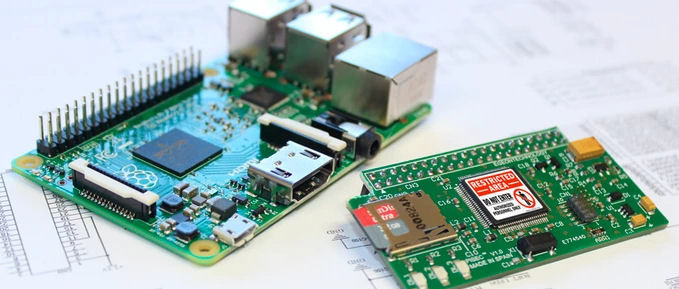

| Der Raspberry Pi wird mittlerweile in vielen Bereichen eingesetzt. Wenn die Anwendung eine sichere Kommunikation erfordert, kann das PiSec-M...